短信间谍应用一日游 谷歌雷霆驱逐背后的安全警示与行业反思

一款伪装成实用工具的短信间谍应用在Google Play商店悄然上架,却在不到24小时内被谷歌迅速识别并强制下架。这一事件虽如昙花一现,却如同一面镜子,映照出移动应用生态中持续存在的安全阴影、平台监管的敏捷响应,以及用户隐私保护面临的严峻挑战。

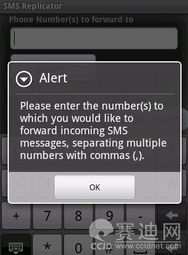

从技术层面剖析,此类间谍应用通常具有高度隐蔽性和欺骗性。它们往往打着“系统优化”、“亲子监控”或“短信备份”等合法幌子上架,诱导用户下载。一旦获取安装权限,便可能在后台悄无声息地运行,实现实时拦截、读取并转发设备中的短信内容(包括验证码、私人对话等敏感信息),甚至可能窃取通讯录、通话记录等数据。其技术实现手段多样,包括滥用Android系统的无障碍服务(Accessibility Service)权限、利用广播接收器(Broadcast Receiver)拦截短信通知,或通过后台服务进行数据外传。这些应用常使用代码混淆、服务器指令动态更新等技术对抗静态检测,增加了安全团队的分析难度。

谷歌此次的快速反应,彰显了其Play Protect安全体系与自动化审核机制在应对此类恶意软件时的部分效能。谷歌依靠机器学习模型扫描应用行为、分析代码模式,并结合用户举报,能够在应用造成大规模危害前进行干预。此次事件也暴露出一个核心矛盾:审核机制虽在不断进化,但恶意开发者的规避手段亦在同步升级。上架初期的短暂“窗口期”,仍可能使部分用户中招,尤其是当应用通过社交媒体、第三方论坛等渠道进行推广时。

从产品与开发角度看,这一现象反映了灰色甚至黑色产业链对移动端隐私数据的觊觎。开发此类应用的目的多是为了非法获取个人信息用于欺诈、勒索或商业间谍活动。它警示所有正规的软件开发者和企业:必须将安全与隐私设计(Privacy by Design)置于产品开发的核心。任何涉及敏感权限(如短信、通话记录、无障碍服务)的功能,都必须有清晰、正当的用户告知和极度克制的使用场景,并接受严格的内外审计。

对于广大用户而言,这是又一次深刻的安全教育。防御此类威胁,用户应养成以下习惯:仅从官方应用商店下载应用,并仔细查看权限请求(警惕应用索要与其声称功能无关的权限);关注应用评价和开发者信誉;定期检查设备已安装应用列表,卸载可疑或不再使用的软件;为重要账户启用双重认证(避免仅依赖短信验证码)。

更深层次地,此次“一日游”事件促使行业进行集体反思。应用商店平台需持续加大在安全审核资源上的投入,探索更先进的动态行为分析与沙箱检测技术,并与网络安全社区形成更紧密的威胁情报共享。监管机构也应推动更严厉的法律法规,对开发、分发间谍软件的行为予以重罚。维护纯净、安全的移动生态,需要平台方、开发者、用户与监管者构建起协同共治的防线,让任何试图窃取隐私的“数字间谍”都无所遁形、寸步难行。

如若转载,请注明出处:http://www.easyjobeasyjob666.com/product/66.html

更新时间:2026-05-28 07:03:45